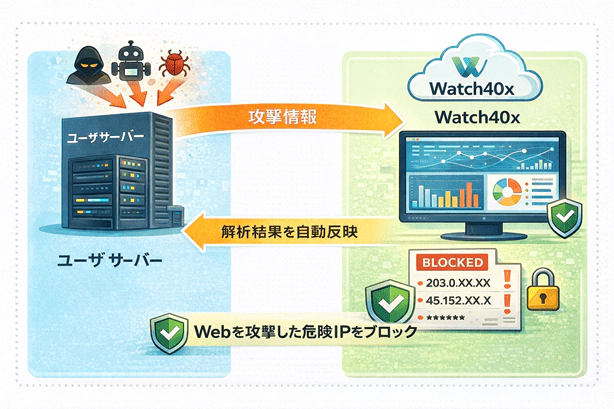

どのURLが狙われ、どこから、どのような手法で攻撃されているのか。WEBサーバーのアクセスログを直接分析し、攻撃件数の推移・危険IP一覧・ターゲットキーワードをわかりやすく可視化します。

危険と判定されたIPアドレスは自動的に .htaccess へ反映され、一定期間遮断されます。単一IPだけでなく、同一ネットワーク帯域(/24単位)での一括遮断にも対応しています。

WEBサーバーのログを直接分析するから、Googleアナリティクスには記録されないBotや自動攻撃ツールのアクセスも正確に捉えます。

Watch40xはWEBサーバーのアクセスログを解析して不審なアクセスを検出します。

存在しないURLへのアクセス(404エラー)など、攻撃の可能性がある行動を監視します。

不審なIPアドレスを検出し、その行動パターンを6つの指標で分析します。

危険度が高いIPは遮断対象として登録され、

生成された遮断情報が.htaccessへ反映されることで不正アクセスを自動ブロックします。

WordPressの /wp-admin/ や /xmlrpc.php への接触を検知します。サイトでWordPressを使用しているかどうかに関わらず、脆弱性を狙った探索行為を判定します。

数秒間に大量のURLや存在しないページ(404エラー)へ連続してリクエストを送る自動ツール特有の挙動を検知します。人間のブラウジングでは起こりえない速度・頻度のアクセスが対象です。

.env(環境変数ファイル)・.git(Gitリポジトリ)・/phpmyadminなど、通常は公開されない設定ファイルや管理ツールへのアクセスを検知します。

攻撃ツール特有の名前を持つもの、User-Agentが空欄のもの、意味不明な文字列など、正規のブラウザやクローラーとは異なる不審なUser-Agentを識別します。

アクセス元の国(例:海外)とブラウザの言語設定(例:日本語)が一致しない、自然なユーザーでは起こりにくい不自然な組み合わせを検知します。

404エラーが発生しているにもかかわらず、参照元(リファラー)が接続先URLと同一になっている状態を検知します。偽装ツールに特有の兆候です。

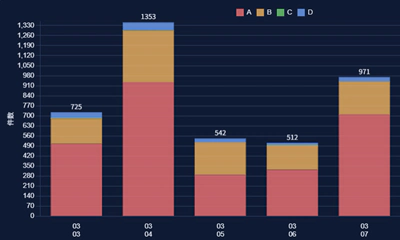

日ごとの不審アクセス件数をグラフ化します。特定日への集中攻撃や攻撃頻度の変化を一目で把握できます。

検出された不審IPの危険度スコア・接続国・判定理由・具体的なアクセス挙動を詳細にリストアップします。

攻撃者が何を探しているのか(/wp-admin、.envなど)をキーワード単位で集計・分析します。どの脆弱性が狙われているかを把握できます。

Watch40xは検出した単一IPだけでなく、同一のネットワーク帯(/24単位)での遮断にも対応しています。

/24とは「xxx.xxx.xxx.0〜255」の256個のIPアドレスが属するネットワーク帯域です。

IPを次々と変えながら探索を継続する攻撃者に対しても、帯域全体を遮断することで効果的に機能します。